Un gran bufete de abogados con más de 500 empleados gestiona un gran volumen de expedientes de casos delicados, comunicaciones confidenciales con clientes e investigaciones jurídicas patentadas en equipos distribuidos.

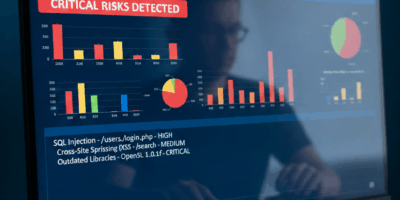

La empresa necesitaba un planteamiento sólido y proactivo para identificar y abordar las vulnerabilidades de seguridad en múltiples sistemas orientados a Internet, incluidos los portales de clientes, la infraestructura de trabajo remoto y las aplicaciones alojadas en la nube.

La iniciativa de mejorar la seguridad siguió al mandato de su proveedor de seguros de responsabilidad cibernética de escanear periódicamente la vulnerabilidad como parte de los requisitos de renovación de la póliza. Esto convirtió la implantación de un programa formalizado no solo en una buena práctica, sino en una obligación contractual para mantener la cobertura.